Sicherheit auf höchstem Niveau – wie ein Schweizer Taschenmesser

"Ein solides Sicherheitsprodukt mit einer breiten Palette an Funktionen, das das System nicht belastet. Wir nutzen fast alle Funktionen und prüfen sie vor dem Kauf. Wir erhalten zahlreiche Benachrichtigungen, die uns dabei helfen, weitere Maßnahmen einzuleiten, und die unseren Fokus auf die Probleme lenken, bis diese gelöst sind. So ist unser Unternehmen sicherer als zuvor, ohne dass wir Systeme verschiedener Anbieter einsetzen müssen."

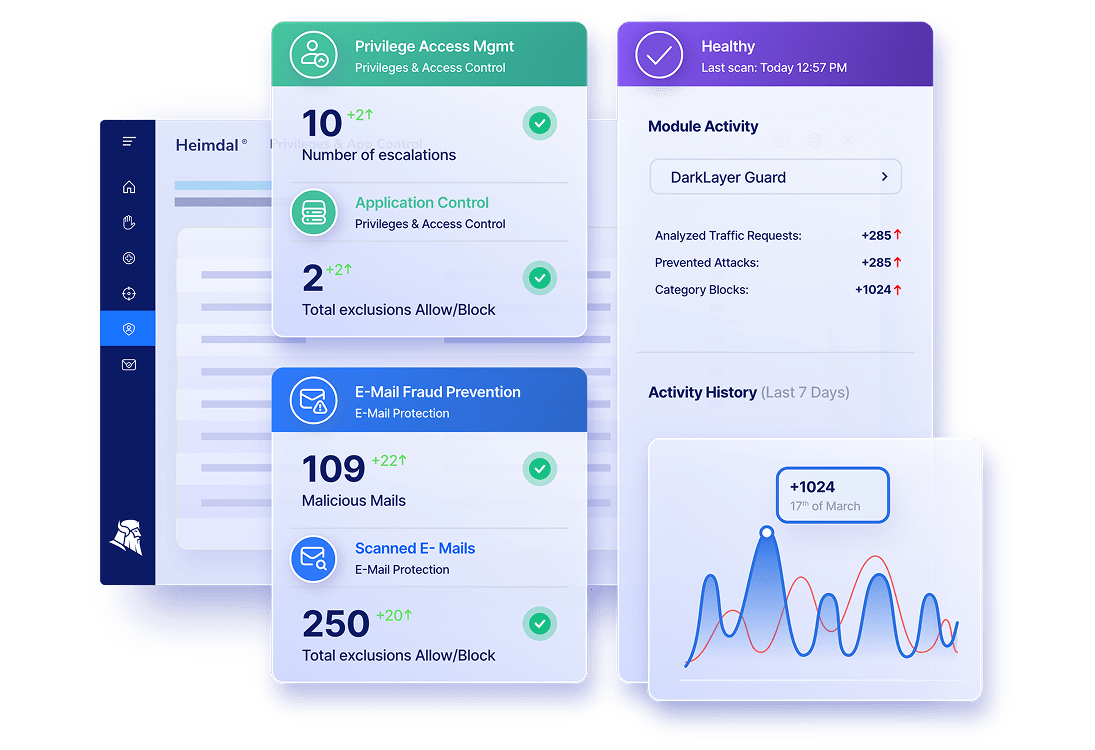

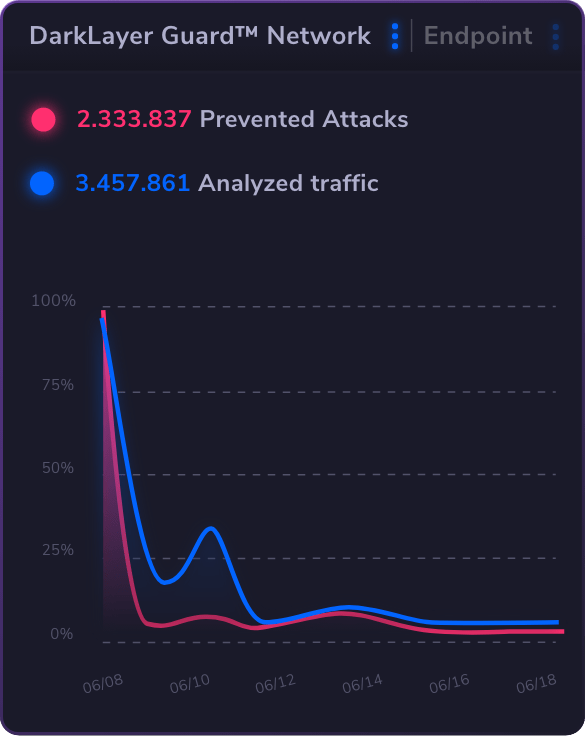

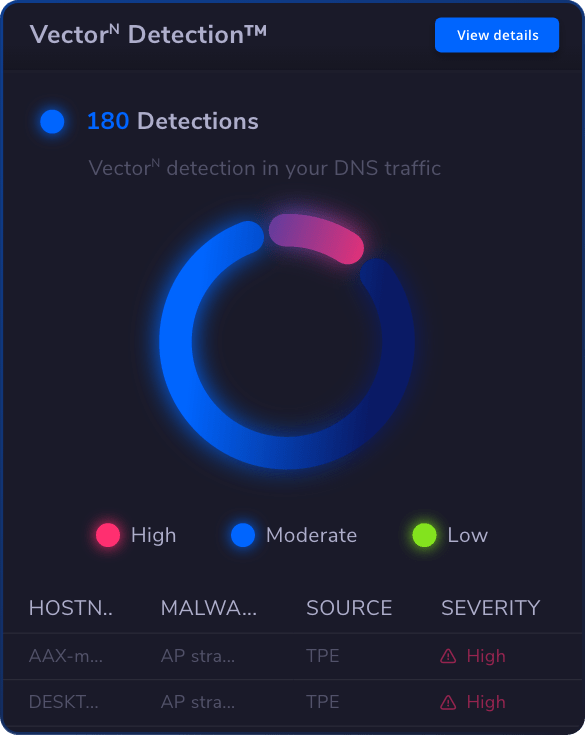

Network Security

Network Security

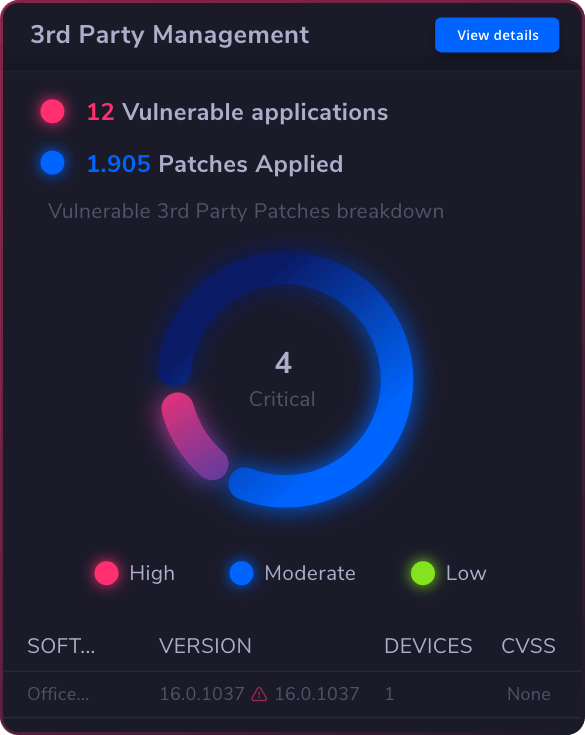

Vulnerability Management

Vulnerability Management

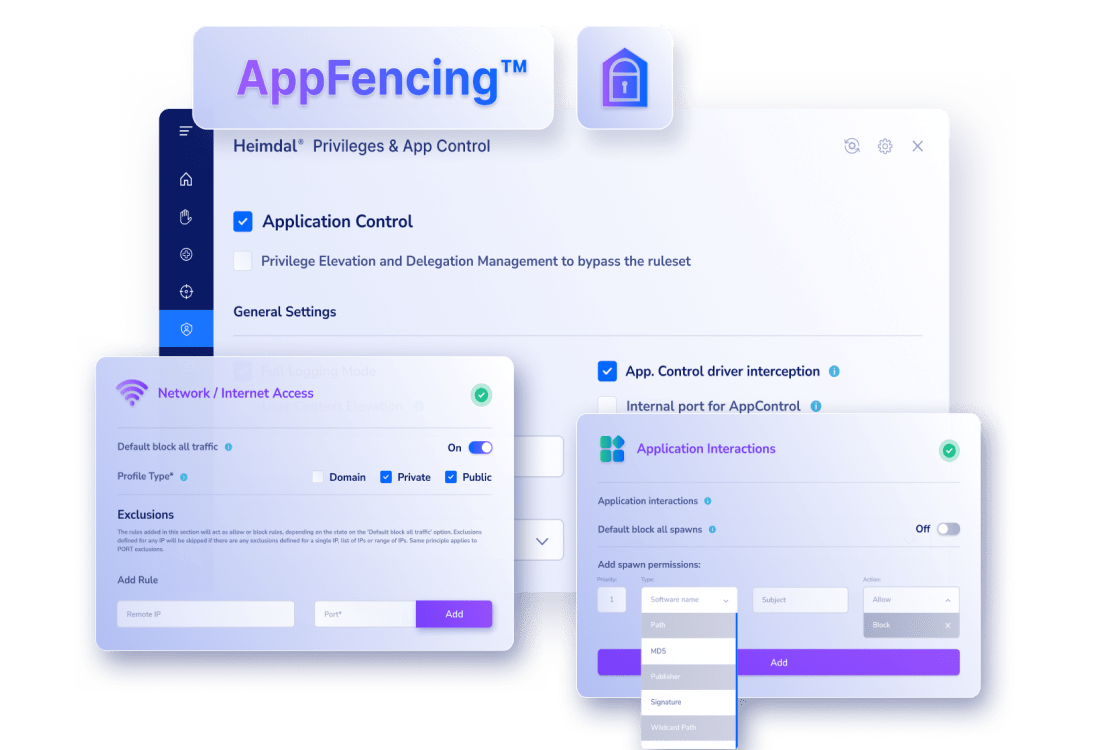

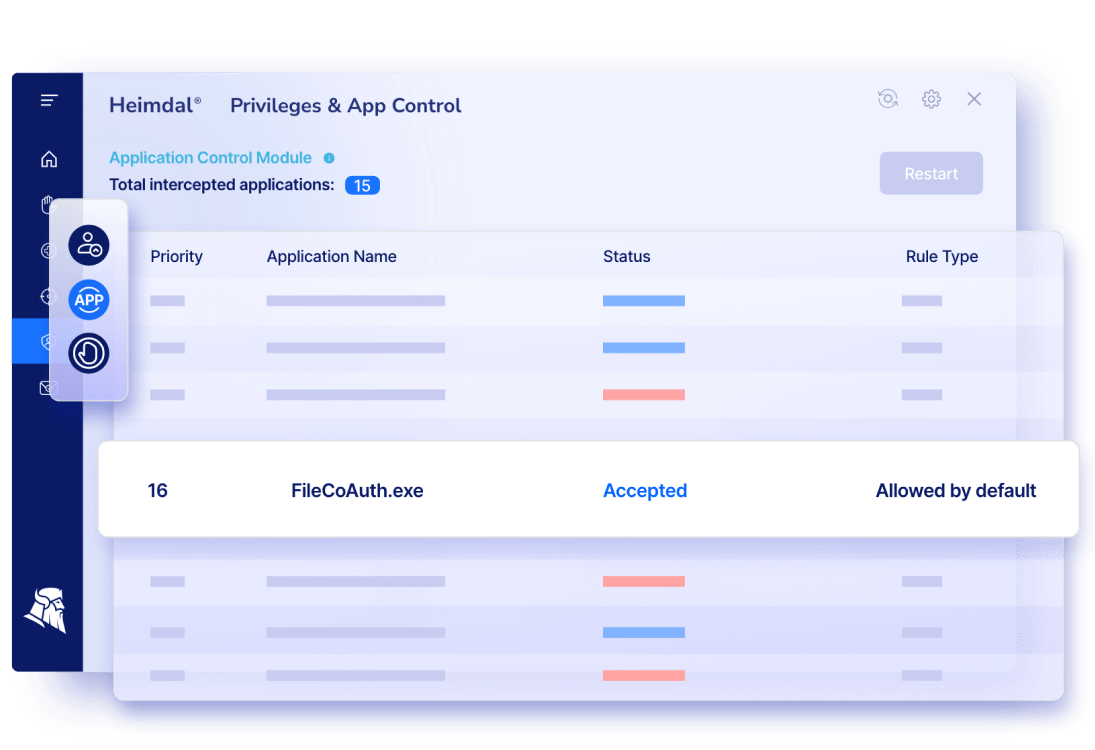

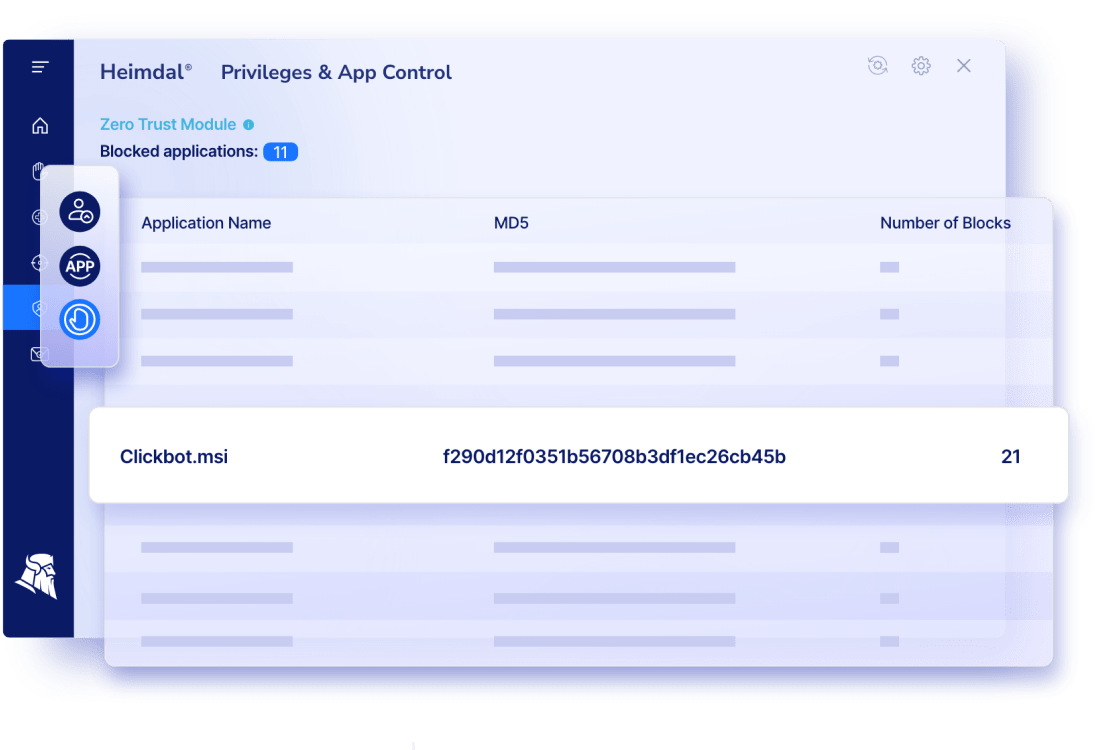

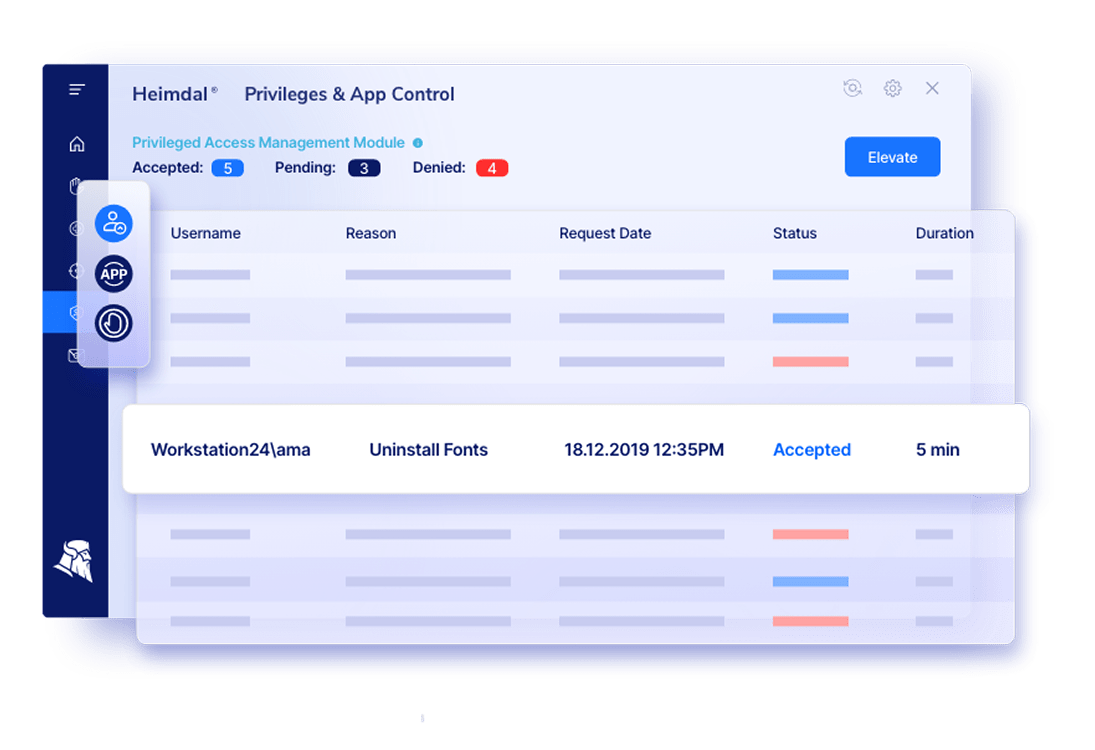

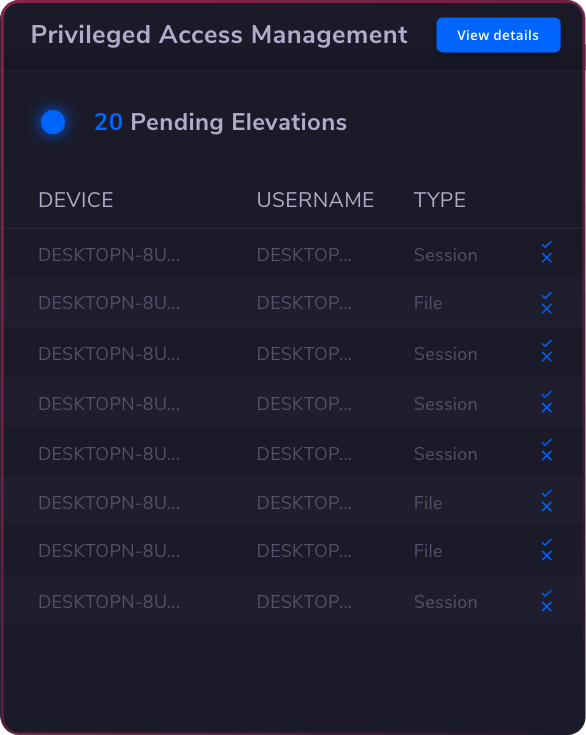

Privileged Access Management

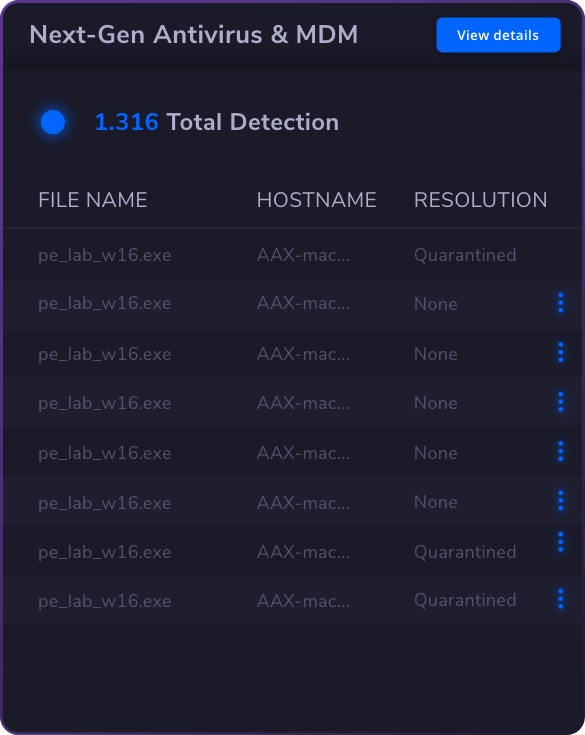

Privileged Access Management  Endpoint Security

Endpoint Security

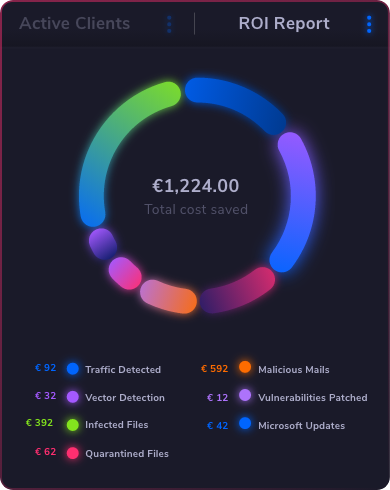

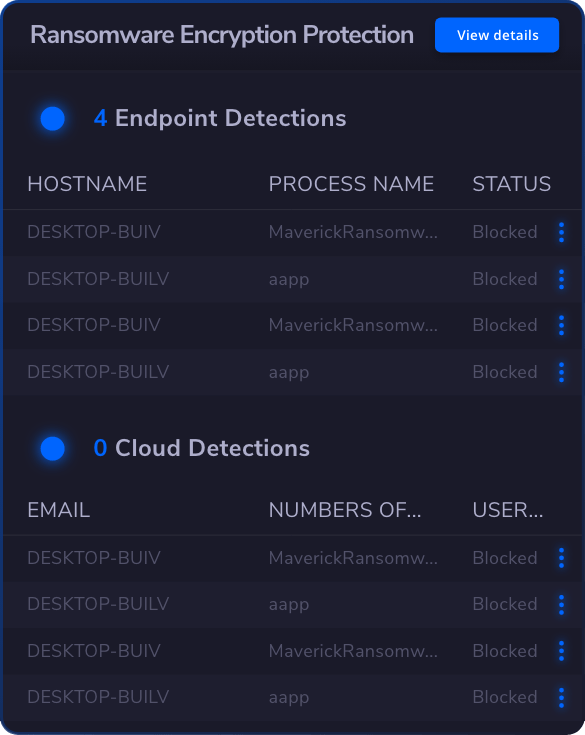

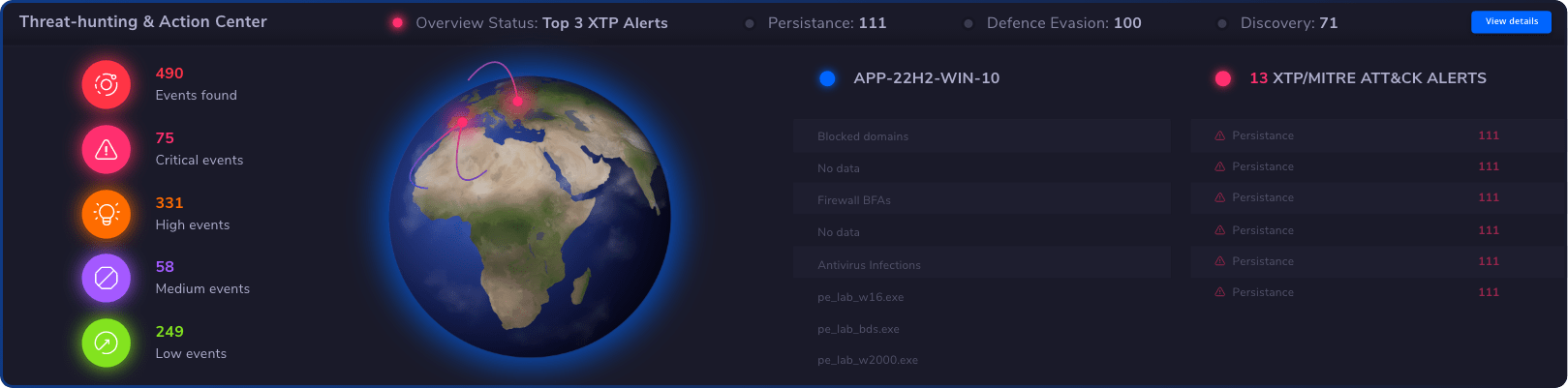

Threat Hunting

Threat Hunting

Unified Endpoint Management

Unified Endpoint Management

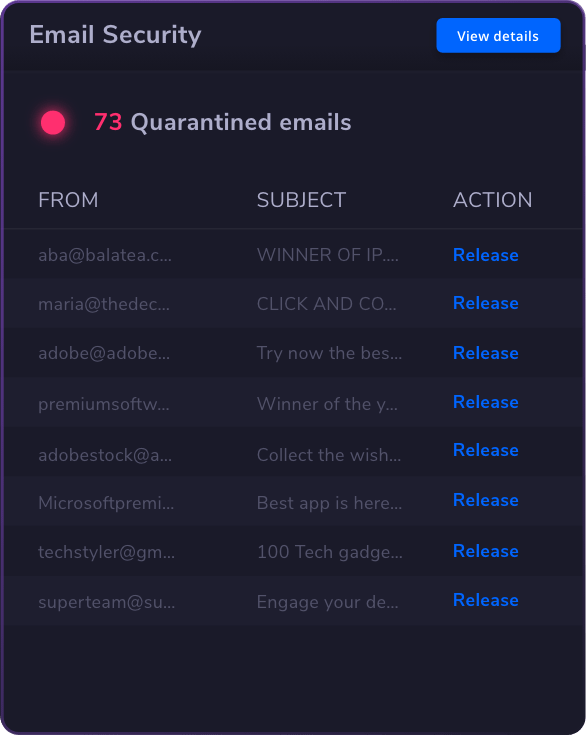

Email & Collaboration Security

Email & Collaboration Security