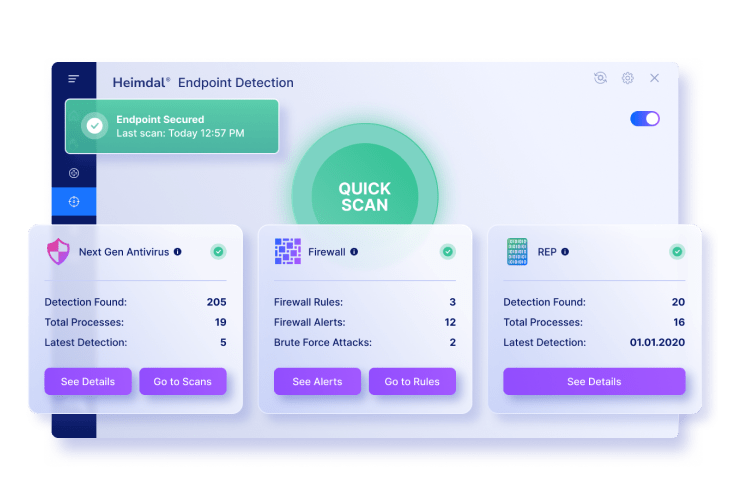

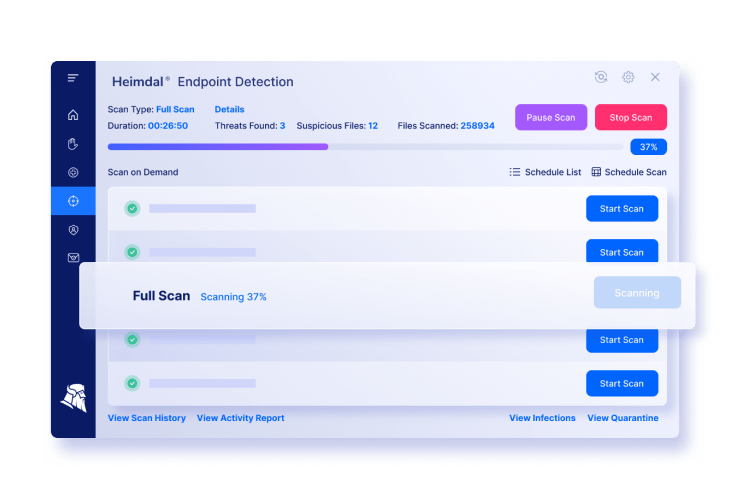

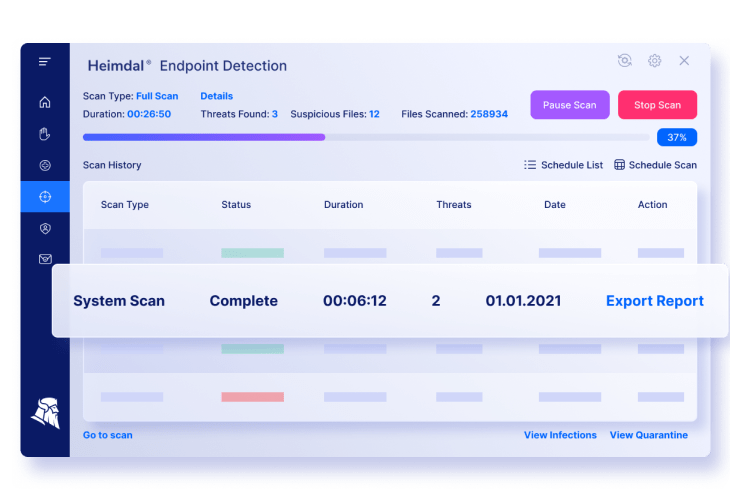

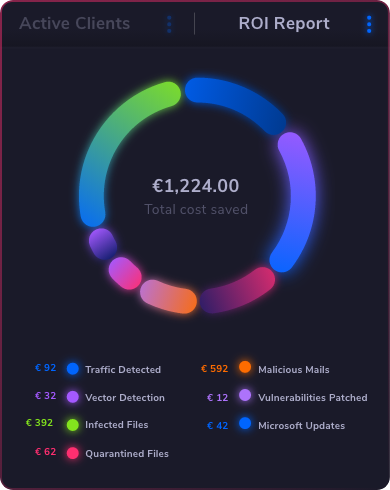

Heimdal Endpoint Detection and Response giver dig adgang til alle de vigtige cybersikkerhedslag, som din virksomhed har brug for til at beskytte sig mod både kendte og ukendte online- og insidertrusler.

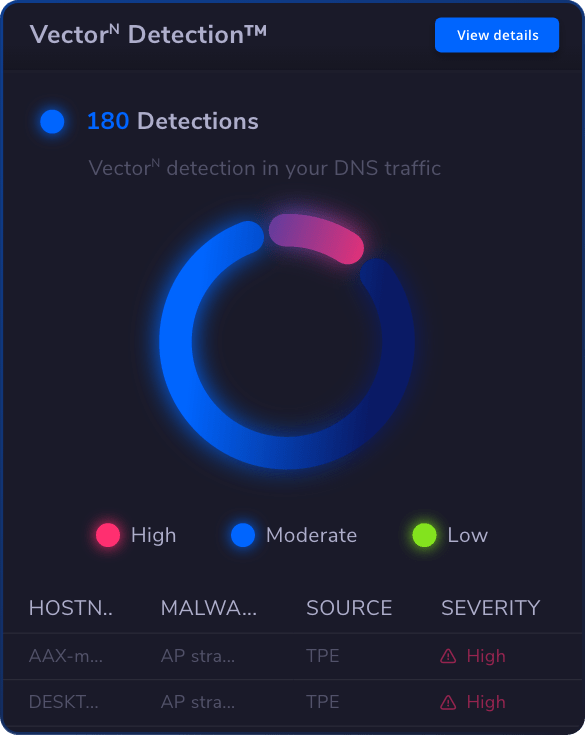

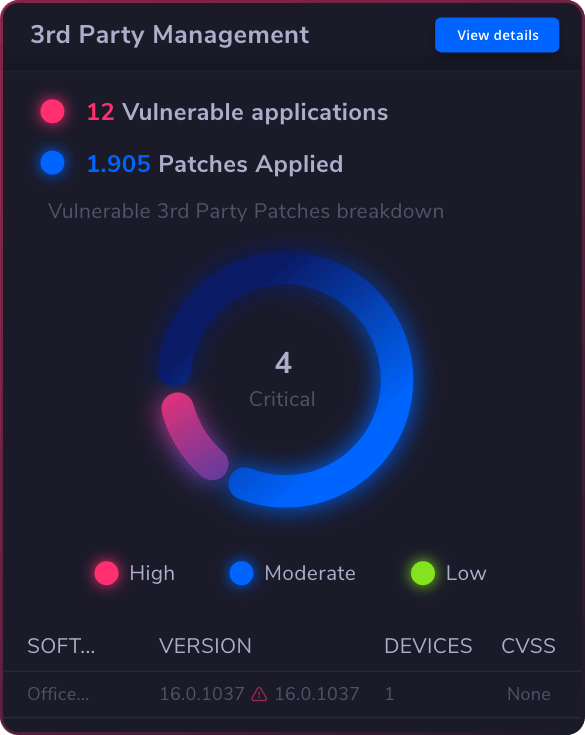

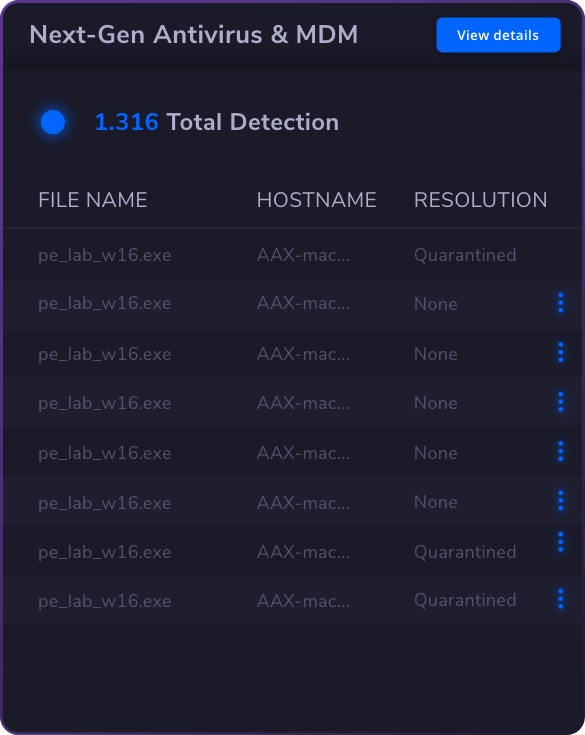

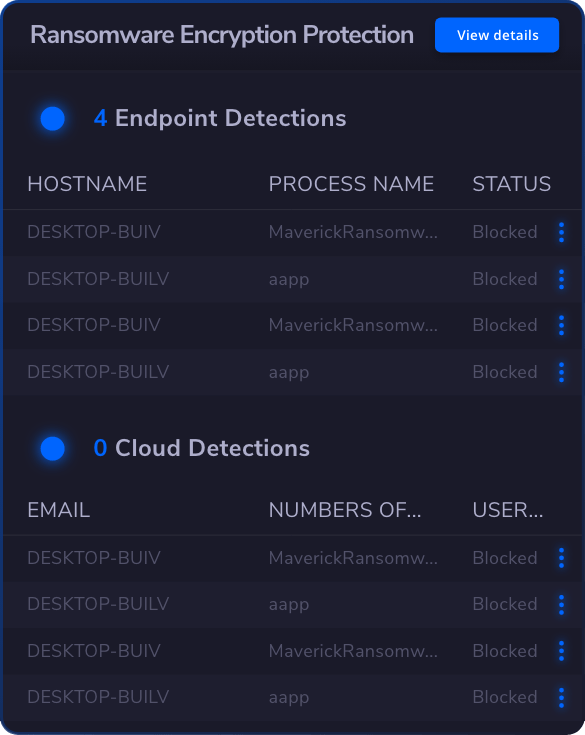

Pakken kombinerer de mest avancerede trusselsjagtsteknologier, der findes: Next-Gen Antivirus, Privileged Access Management, Application Control, Ransomware Encryption Protection, Patch & Asset Management og DNS-sikkerhed.

<Og

Alt sammen arbejder problemfrit sammen fra én agent og én samlet platform.

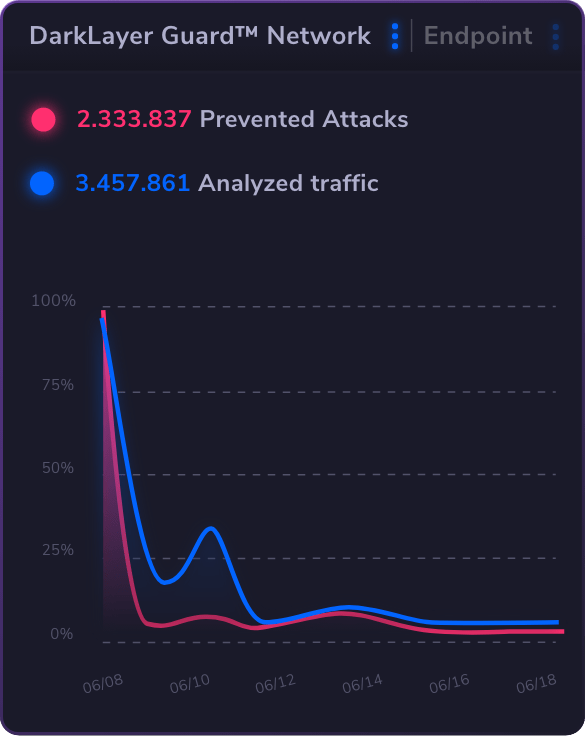

Network Security

Network Security

Vulnerability Management

Vulnerability Management

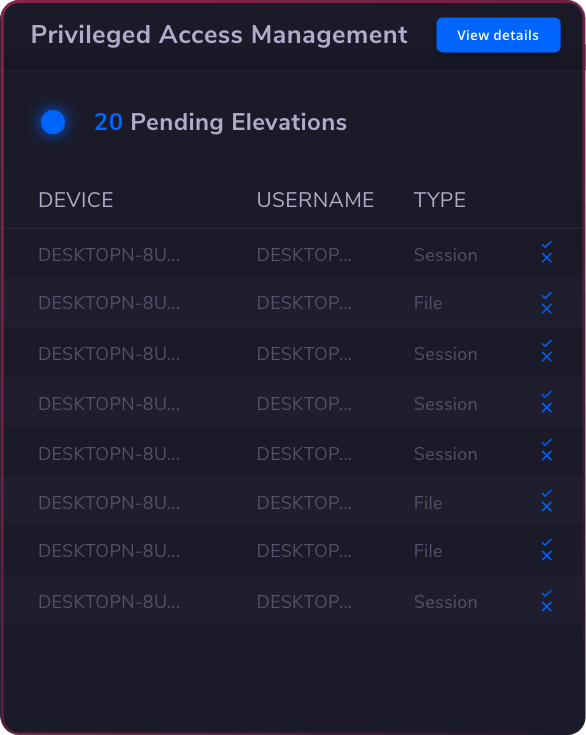

Privileged Access Management

Privileged Access Management  Endpoint Security

Endpoint Security

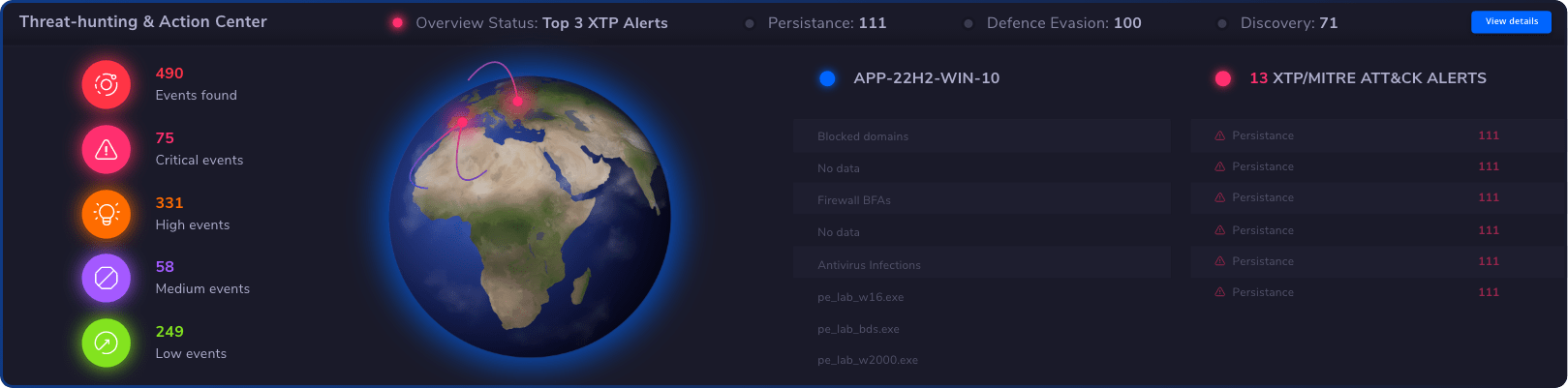

Threat Hunting

Threat Hunting

Unified Endpoint Management

Unified Endpoint Management

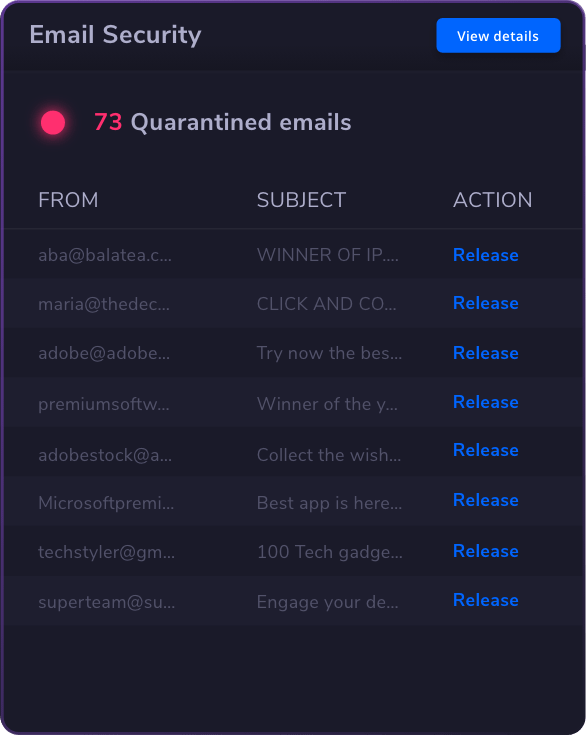

Email & Collaboration Security

Email & Collaboration Security