Privilege Elevation and Delegation Management (PEDM)

Verbessern Sie die Sicherheit, optimieren Sie das Berechtigungsmanagement und gewährleisten Sie die Einhaltung gesetzlicher Vorschriften mit unserer preisgekrönten und autopilotfähigen PEDM-Lösung. Erhöhen Sie die Sicherheitshaltung Ihrer Organisation und nutzen Sie die Kraft der Zero Trust-Sicherheit noch heute.

Heben Sie Ihre Privilege Management-Reise mit Heimdal PEDM auf ein höheres Niveau

Heimdals Lösung für Privilege Elevation und Delegation Management bietet IT-Profis, Systemadministratoren und Sicherheitsteams eine beispiellose Kontrolle und Flexibilität bei der Verwaltung von Benutzerberechtigungen in ihrer Organisation. Erhöhen und delegieren Sie Berechtigungen nahtlos basierend auf Benutzerrollen und gewährleisten Sie so, dass autorisierte Personen den notwendigen Zugriff haben, während das Risiko eines Missbrauchs von Privilegien minimiert wird.

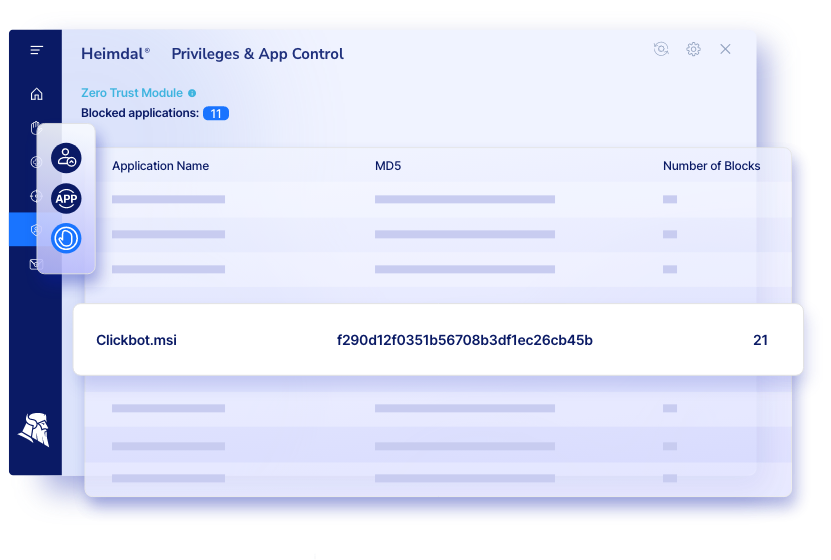

Müheloses Zero Trust

Übernehmen Sie mühelos das Zero Trust-Modell, indem Sie Benutzern und Anwendungen nur die notwendigen Berechtigungen gewähren. Dadurch können IT- und Systemadministratoren das Risiko unberechtigten Zugriffs signifikant reduzieren und potenzielle Angriffsflächen effektiv minimieren.

Einheitliches Zugriffsmanagement

Erzielen Sie eine akribische Kontrolle über Benutzerberechtigungen, die Sicherheitsexperten befähigt, Benutzer- und Anwendungsrechte effizient von einer einzigen Plattform aus zu eskalieren und zu deeskalieren. Mit der Möglichkeit, flexible Benutzergruppenrichtlinien zu definieren, lokale Administratorrechte zu verwalten und mehr, können Sie effektiv robuste Sicherheitsmaßnahmen durchsetzen.

Ununterbrochene Einhaltung sicherstellen

Zeigen Sie die Einhaltung von behördlichen und informationssicherheitstechnischen Standards wie Cyber Essentials, GDPR, NIST und mehr durch umfassende Berichterstattungs

Nutzen Sie unvergleichliche Sicherheit mit Heimdal Privilege Elevation & Delegation Management

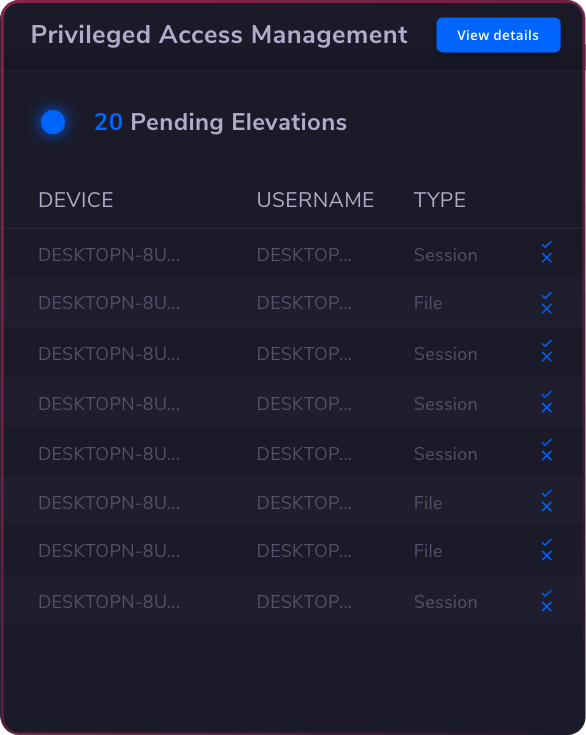

Total Privilege Management

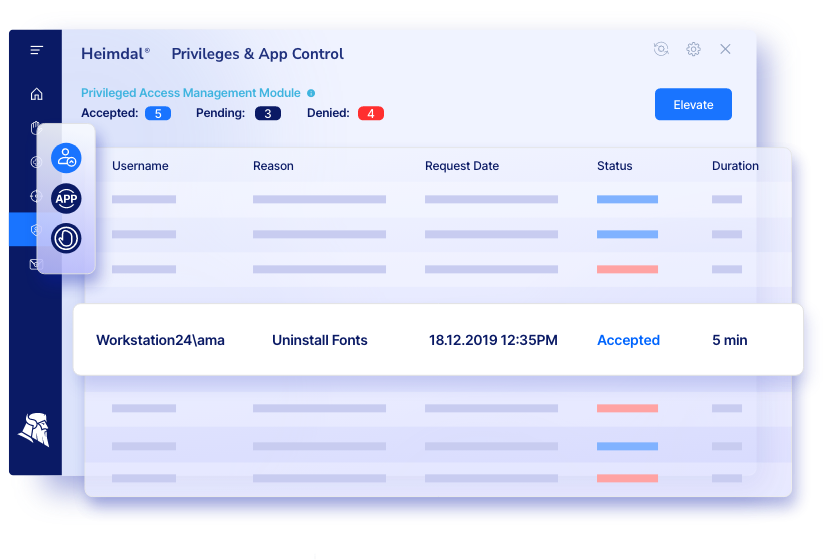

Unsere Lösung ermöglicht es Ihnen, rollenbasierte Zugriffskontrollen und Delegationsrichtlinien einfach zu definieren und zu verwalten. Sie können bestimmten Benutzern oder Gruppen spezifische Rechte basierend auf ihren Aufgabenbereichen delegieren und so den Zugriffsmanagementprozess rationalisieren und strenge Sicherheitsstandards aufrechterhalten. Genehmigen oder verweigern Sie Anfragen direkt von der intuitiven Oberfläche aus oder unterwegs direkt von Ihrem mobilen Gerät aus. Bleiben Sie über die Sitzungsverfolgung informiert, verhindern Sie die Erhöhung für Systemdateien, widerrufen Sie Benutzeradminrechte in Echtzeit, setzen Sie Eskalationszeiträume und beenden Sie automatisch Systemprozesse nach Ablauf der Sitzung.

Just-in-Time Gesicherter Privilegierte Zugriff

Implementieren Sie Zugriffskontrollen "just-in-time" mit Heimdal, indem Sie Benutzern nur temporär erhöhte Rechte gewähren, wenn dies erforderlich ist. Dieser proaktive Ansatz reduziert wirksam das Risiko einer längeren Exposition gegenüber privilegiertem Zugriff und minimiert die Angriffsfläche erheblich, einschließlich Schwachstellen in weit verbreiteten Microsoft 365-Betriebssystemen und mehr.

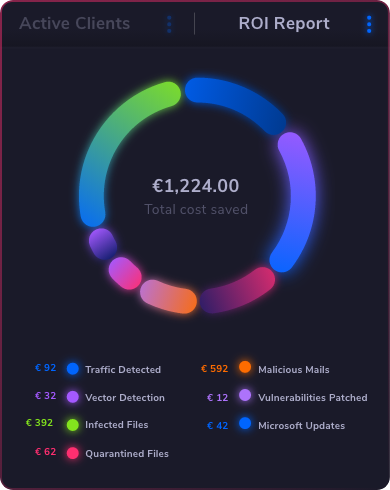

Unübertroffene Berichterstattung & Compliance

Erleben Sie unübertroffene Berichterstattungsmöglichkeiten mit unserer Lösung, die es Ihnen ermöglicht, umfassende Berichte zu erstellen, privilegierten Zugriffs-/Sitzungsaktivitäten nachzuverfolgen und mühelos die Einhaltung internationaler oder regionaler gesetzlicher Anforderungen nachzuweisen. Dadurch gewährleisten Sie, dass Ihre Organisation strengen Compliance-Standards entspricht und reibungslose Audits durchlaufen kann.

Nahtlose Integration

Heben Sie Ihr Zugriffsmanagement auf die nächste Stufe, indem Sie die Heimdal-Lösung nahtlos mit unseren Endpoint- und DNS-Lösungen integrieren. Diese Integration ermöglicht es Ihnen, Bedrohungen effektiv einzudämmen, laterale Ausbreitung zu verhindern und Ihre allgemeine Sicherheitslage zu stärken. Erhöhen Sie außerdem Ihr Privilege Access Management, indem Sie Heimdal Application Control für fortschrittliches Softwaremanagement integrieren oder Ihre bevorzugten Tools wie ServiceNow nahtlos einbinden, um Effizienz und Kontrolle zu steigern.

Produkt-Erweiterung

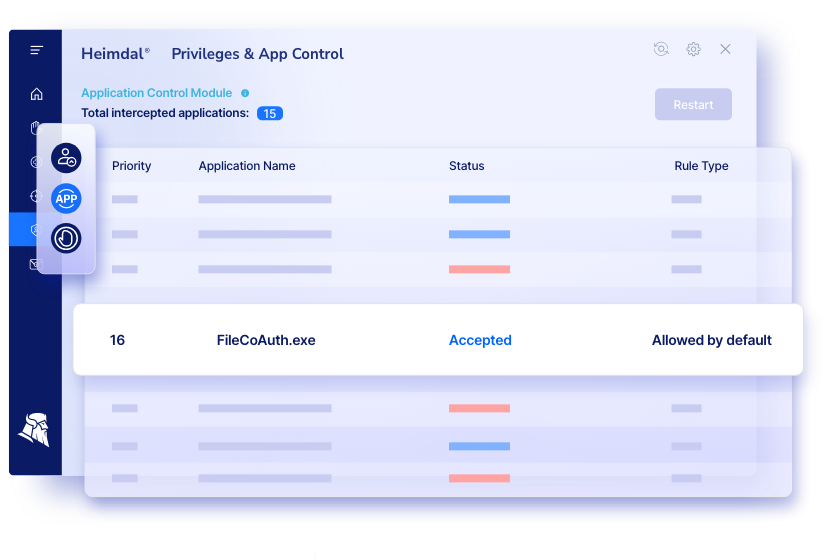

Application Control

Heimdal Application Control ist ein leistungsstarker Bestandteil unserer umfassenden Privilege Access Management-Lösung. Mit Application Control erhalten Sie eine feine Kontrolle und erhöhte Sicherheit über die Ausführungsumgebung Ihrer Anwendungen. Dies hilft IT-Administratoren, die Ausführung nicht vertrauenswürdigen Codes zu verhindern und das Risiko von Malware-Infektionen zu reduzieren.

Stärken Sie die Sicherheit Ihrer Organisation mit Heimdal Privilege Elevation and Delegation Management

Übernehmen Sie die Kontrolle über Zugriffsrechte, minimieren Sie Schwachstellen und stärken Sie Ihre Verteidigung. Verpassen Sie nicht die Gelegenheit, Ihre Sicherheit zu verbessern – wählen Sie Heimdal und schalten Sie eine neue Ebene der privilegierten Zugriffskontrolle frei.

Network

Security

Endpoint

Security

Vulnerability

Management

Privileged

Access

Management

Privileged Access Management

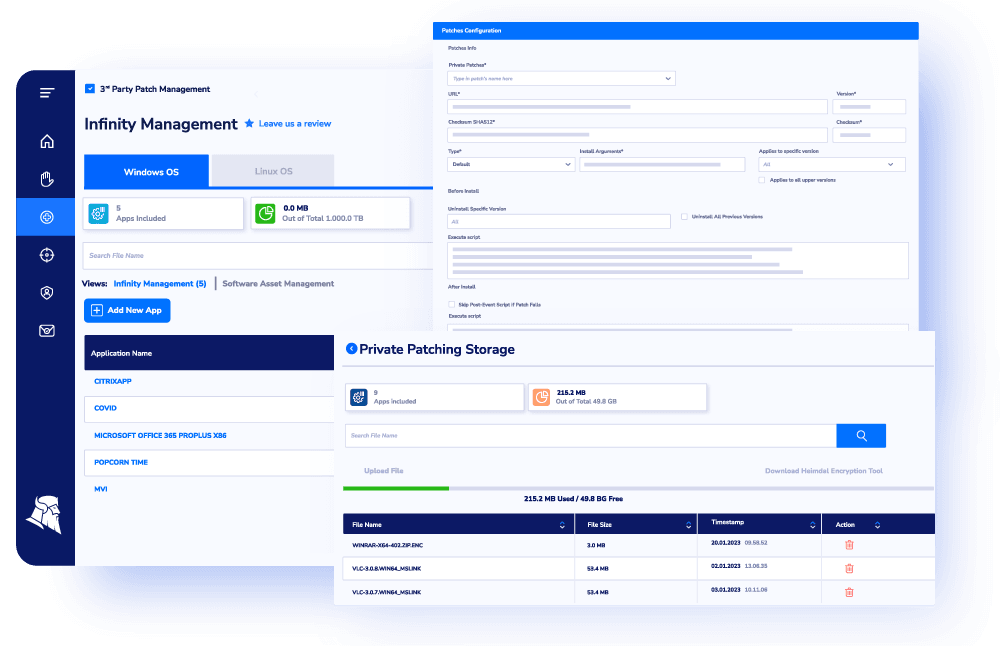

Privilege Elevation & Delegation Management Privileged Account & Session Management Application Control

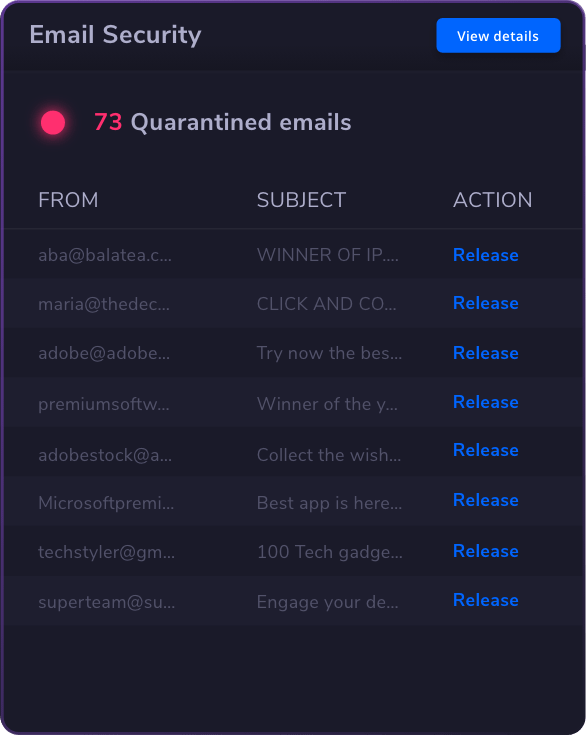

Email &

Collaboration

Security

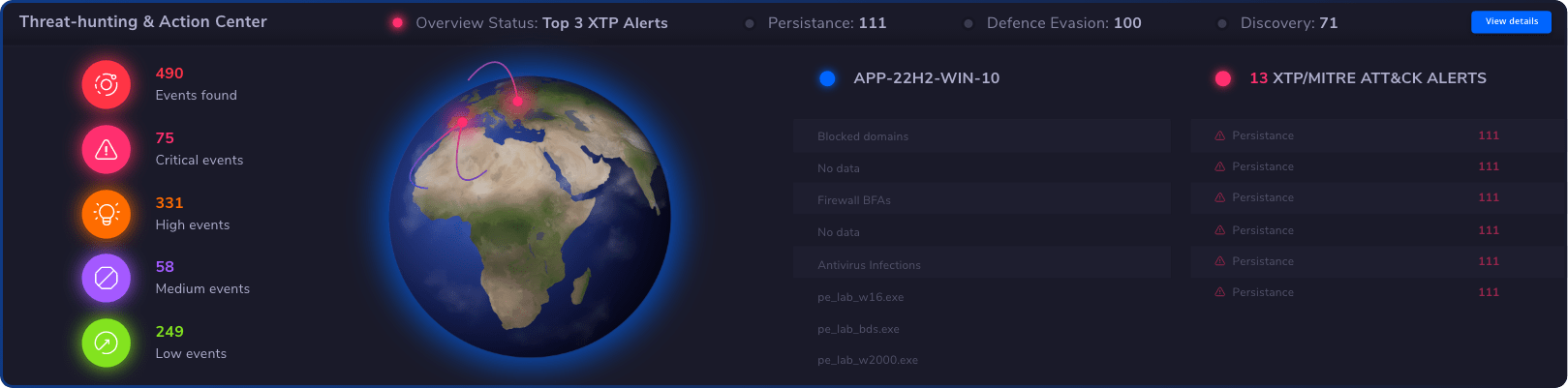

Threat

Hunting

Threat Hunting

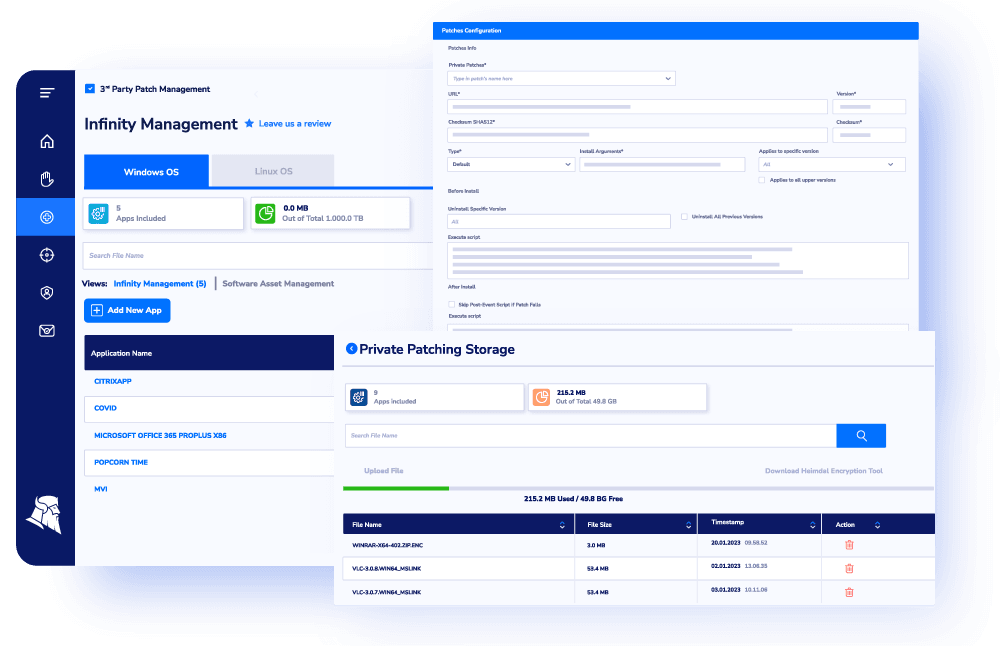

Threat-hunting & Action Center

Unified

Endpoint

Management

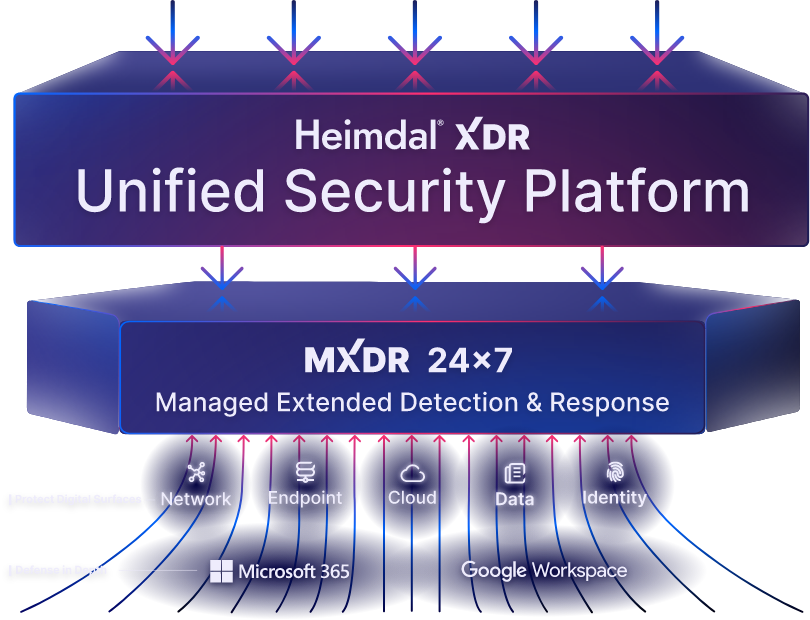

Heimdal XDR

Eine Plattform. Gesamtsicherheit.

Eine Plattform. Gesamtsicherheit.

Erleben Sie die Leistung von Heimdal XDR, der vereinheitlichten Sicherheitsplattform, die umfassenden Schutz gegen Next-Gen-Bedrohungen bietet.

Sehen Sie Heimdal XDR in Aktion:

Vereinbaren Sie jetzt eine Live-Demo!

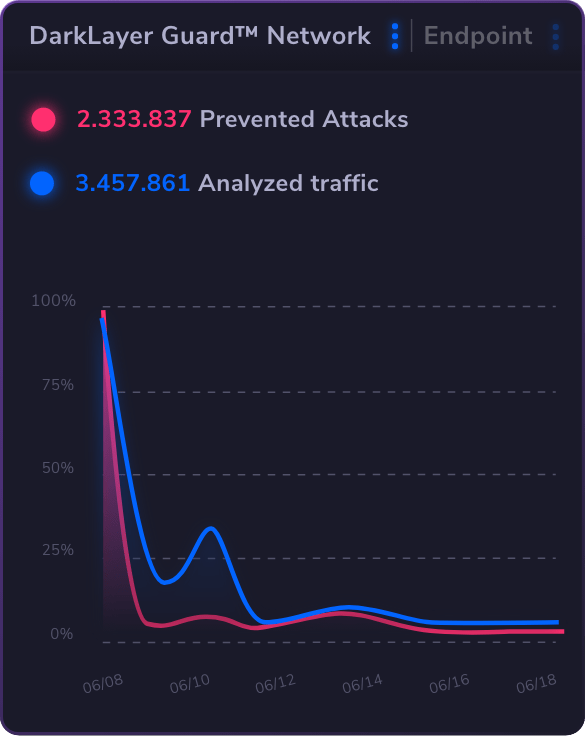

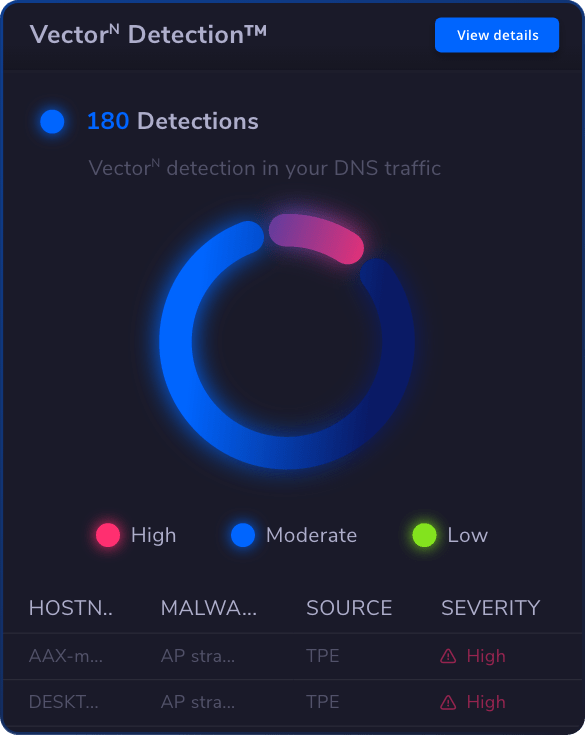

Network Security

Network Security

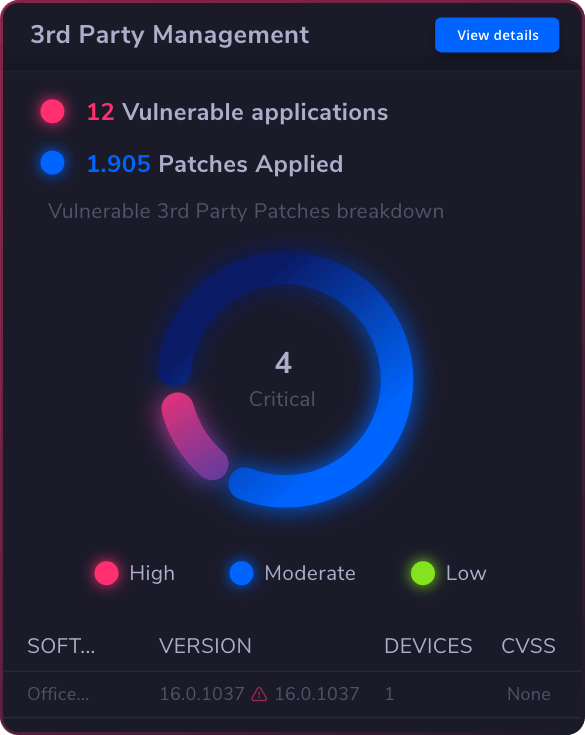

Vulnerability Management

Vulnerability Management

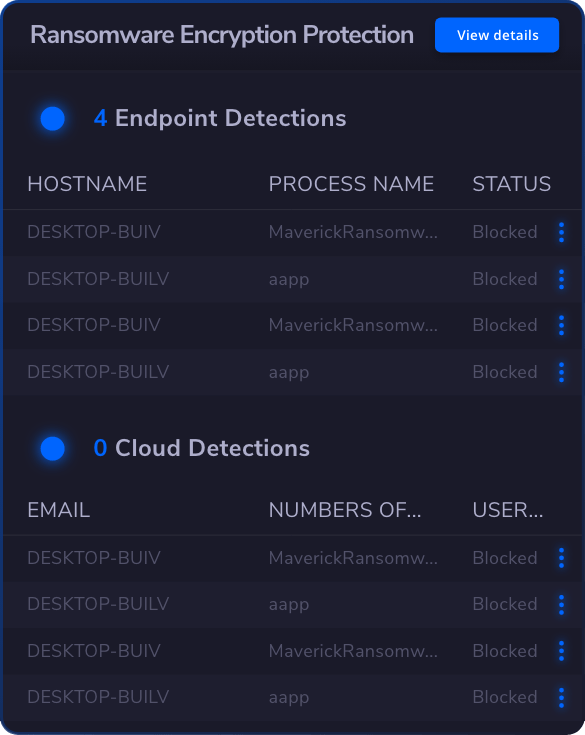

Privileged Access Management

Privileged Access Management

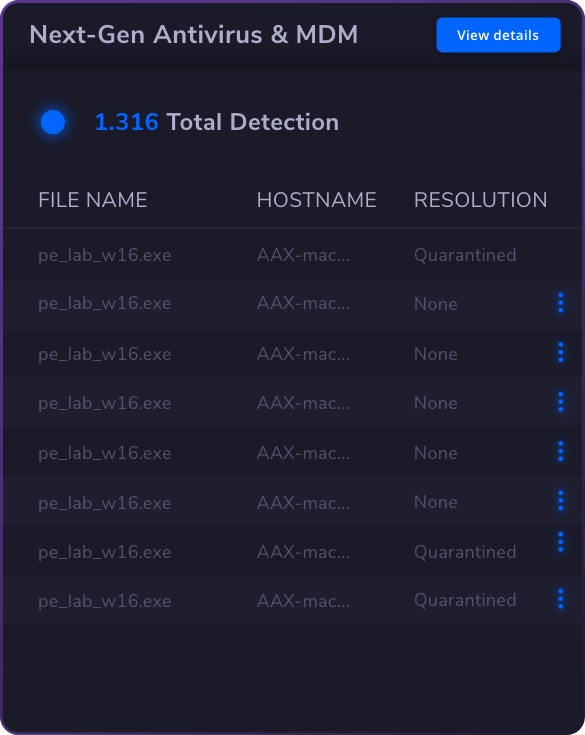

Endpoint Security

Endpoint Security

Threat Hunting

Threat Hunting

Unified Endpoint Management

Unified Endpoint Management

Email & Collaboration Security

Email & Collaboration Security

4.8/5

4.8/5